Le cryptage (ou chiffrement) a pour objectif général de sécuriser un contenu dans sa transmission ou son stockage d'une lecture ou d'une interception par des tiers.

TrueCrypt est une solution qui comporte à mes yeux deux avantages majeurs:

- Elle est portable et fonctionne à merveille sur Windows, Linux et Mac ;

- Elle est très simple d'utilisation, j'aurais du mal à comprendre cela pourrait être plus simple.

L'espace de stockage crypté peut être, au choix, une partition de disque dur entière ou un simple fichier. Quoi qu'il advienne à l'utilisation votre espace crypté apparaitra comme s'il était un disque dur ou une clé USB raccordé à votre ordinateur.

Vous devrez en saisir votre mot de passe à l'ouverture mais par la suite tout le processus de cryptage se fait de manière transparente.

Ma petite explication ne contient pas toutes les impressions d'écrans, donc ne vous inquiétez pas si vous voyez d'autres écrans que ceux présentés ici.

Le lancement de l'application vous montre, un écran qui permet de voir tous les disques cryptés montés (en clair ceux que vous utilisez actuellement), pour en créer un nouveau, le bouton "Create Volume" est à votre service.

Laissez les deux premières options cochées, vous créerez votre disque crypté dans un fichier sur votre disque actuel. Le programme vous demande ensuite où enregistrer ce fichier, nous appellerons ici notre fichier "crypted".

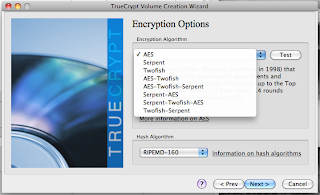

Ensuite arrive le moment du choix de vos modalités de cryptage. Je ne suis pas un expert en cryptographie, mais je pense pouvoir avancer que les systèmes utilisant trois cryptages successifs et indépendants sont les plus fiables. Car en toute logique le cassage de ceux-ci nécessite le cassage des trois algorithmes, cependant ces méthodes consomment plus de puissance de calcul et la création sera plus lente.

Une fois que vous aurez fait votre choix, il ne vous reste plus qu'à choisir la taille de votre volume, votre mot de passe (de bonne taille de préférence) et votre système de fichier ; pour celui-ci, je vous conseille de privilégier le FAT pour que tout ceci marche facilement et partout. Encore quelques clics, quelques mouvements de souris et vous aurez créer votre fichier crypté.

Pour l'ouvrir, il ne vous reste plus qu'à le sélectionner dans l'interface de départ via "Select File" puis de cliquer sur "Mount". Vous devez à présent le voir apparaître dans TrueCrypt et comme un disque dur branché à votre machine. Vous pouvez y stocker ce dont vous avez besoin et y manipuler vos fichiers, le cryptage est transparent. Une fois que vous avez terminé, un clic sur "Dismount" débranchera ce disque.

Sans votre mot de passe, ce fichier ne sert à rien, donc évitez de l'oublier.

Dernier point : faîtes attention à la législation dans votre pays concernant le cryptage. Vos dirigeants n'aiment pas que vous puissiez leur cacher des choses et le cryptage est souvent considéré comme une arme.

Nombreux sont les états à considérer que le peuple vit pour les servir, et non l'inverse.

Tiens si tu perds ton mot de passe avec truecrypt, tu trouveras des clés à ce lien http://diablohorn.wordpress.com

RépondreSupprimerEffectivement avec TrueCrypt on se fait pas chier, de là à dire qu'on est protégé....

Signé : Furax.

Merci pour ton commentaire. J'ai faire une petite recherche sur diablohorn, j'ai pu y trouver la mention d'un cassage par bruteforce. Ce type de méthode ne fonctionne pas au-delà d'une certaine longueur de mot de passe. http://diablohorn.wordpress.com/2009/01/01/truecrypt-variety-of-bruteforcing-options/

RépondreSupprimerAi-je raté quelque chose ?

t'as raté ça aussi... http://www.securityvibes.com/evil-maid-rutkowska-fde-jsaez-news-3003411.html

RépondreSupprimerBonne lecture...

Signé (toujours) Furax

:)

De la même manière, ce type d'intervention demande une intervention physique et l'utilisation d'ingénierie sociale, bref, c'est réel mais ça ne remet pas en cause le système.

RépondreSupprimerSalut,

RépondreSupprimerj'ajouterai que ces trois algorithmes étaient finalistes pour le choix du nouveau standard de chiffrement en 2000, AES (et que cet honneur a été accordé à l'algorithme Rijndael), et qu'aucun d'eux n'a à ce jour subi de cryptanalyse complète.

Je ne connais que Rijndael, mais je peux dire qu'avec des ordinateurs classiques (j'entends tant que les ordinateurs quantiques n'ont pas été développés) la seule possibilité de décryptage est la force brute, qui, même pour une clef de 128 bits (clef minimale pour Rijndael) prendrait des milliards d'années, le temps pour vos données de devenir obsolètes.

Vous pouvez donc utiliser l'un des 3 algos au choix sans aucune crainte (sous réserve que l'implémentation de TrueCrypt soit correcte), le triplage des algos étant à mon humble avis une simple perte de temps.

D'ailleurs on dit chiffrement et non cryptage. Décryptage existe, il s'agit de déchiffrer sans clef, donc d'outrepasser le chiffrement. Chiffrer sans clef n'aurait aucun sens, d'où le terme cryptage inadapté et déconseillé par l'Académie française. Mais bon à force d'abus de langage il devient commun ^^

Joe

L'Académie Française... je rêve de décrocher un jour le prix de la carpette anglaise, c'est dire ce que leur avis m'intéresse.

RépondreSupprimerla solution ultime a mon sens est truecrypt associé a keylemon (certes ce n'est pas un freeware --'), vous cryptez tout vos disques , vous mettez un mot de passe fort (supérieur a 16 caractères/majuscule/minuscule/caractère spéciaux).

RépondreSupprimerVous paramétrez keylemon (création d'un profil pour reconnaissance faciale assez rapide, pas de profil , pas de bié, bien en face de la webcam quoi et pas trop de luminosité en arrière et de coté).

puis vous associez ce profil a votre de mot de passe de votre compte utilisateur.

Et la je crois que ça peut donner pas mal de fil a retordre. bien évidemment si vous surfez n'importe ou , rien n'empêche de ce faire pirater.

ciscodelavega

ps:a oui une dernière toute petite précision qui ma choqué ... , vous laissez vos port usb dans le cycle de boot dans le bios (o_O).Vous mettez juste le disque dur dans le cycle de boot,un mot de passe sur le bios,le mdp du boot de truecrypt et votre webcam adorée fera le reste pour vous log a votre session.

a bon entendeur salut ;)

ps2:désolé de remonter un billet vieux de 3 mois.(et pour les plus réticent a la technologie biométrique,même si votre webcam tombe en rade , vous pouvez quand même taper votre mdp manuellement)

ps3:désolé pour la longueur du comment :x

ciscoment votre

Aucun problème pour la longueur ou le délai de réponse ! Merci de faire partager des expériences et méthodes.

RépondreSupprimerPersonnellement les trucs de reconnaissance biométriques ne m'excitent pas... je préfère le mot de passe qui reste dans mon cerveau, bien caché au fond ! ;)